Cyberangriffe in der Ukraine – die nächste Runde

Die Ukraine behauptet weiterhin beharrlich, dass Russland hinter der nicht abreißenden Flut von Cyberangriffen gegen wichtige Infrastrukturen ihres Landes steckt. Der oberste ukrainische Sicherheitschef, Tkachuk, geht sogar so weit den Finger in aller Öffentlichkeit direkt auf den russischen Geheimdienst zu zeigen.

Er behauptet auch, dass private Softwarefirmen und kriminelle Hacker Russland dabei Beihilfe leisten würden. Russlands Föderaler Sicherheitsdienst war hier zu keinem Kommentar erreichbar und Moskau weist weiterhin alle Vorwürfe der Ukraine vehement zurück. Irgendwie hat die Welt ja auch nicht erwartet, dass sich das ändern würde. Wenn sich allerdings der Verdacht gegen die Russen irgendwann doch verhärtet, würde das vielleicht die dringend benötigte Unterstützung von amerikanischer Seite in Fahrt bringen.

Die Ukraine strebt hierbei eine multi-nationale Zusammenarbeit an, um den russischen Cyberaktivitäten die Stirn zu bieten. In einem Interview im Januar in Davos sprach der ukrainische Präsident sogar von einem „globalen Cyberkrieg – Russland gegen den Rest der Welt“

Man kann sich durchaus vorstellen, wie hilflos und angreifbar sich die Ukraine inzwischen fühlen muss. Allein im November und Dezember war das Land 6.500 russischen Cyberattacken ausgesetzt. Die Schlimmsten davon trafen den Energiesektor in Kiew und einige wichtige Staatsministerien. Es ist für die Verantwortlichen in der Ukraine insbesondere frustrierend festzustellen, dass die eingesetzten Angriffsmethoden und -werkzeuge speziell dafür erschaffen wurden, ganz bestimmte industrielle Prozesse anzugreifen und sogar die Werkzeuge mitbringen, die nur den Zweck haben ein System gezielt zu zerstören. Tkachuk, machte sich weiter Luft und sprach davon, dass die Angreifer sogenannte Telebots einsetzten. Die Sicherheitsfirma ESET hatte dies zuvor ebenfalls festgestellt und vermutet, dass die Telebots aus der BlackEnergy Gruppe entstanden sind.

Ukrainische Unternehmen Ziel von Cyberattacken

Verteilung der Angriffsziele der Hacker: Ukraine, Saudi Arabien, Österreich, Russland

By cyberX-labs.xom

Und nun die dritte heftige Runde dieses ominösen Cyberkrieges. Sicherheitsforscher haben herausgefunden, dass eine unbekannte Hackergruppe eine ganze Anzahl an ukrainischen Unternehmen ausspioniert. Die Gruppe verwendet dazu hoch entwickelte Malware zum Mithören und zur Datenexfiltration. Selbst Audioaufnahmen, Screenshots, Dokument und Gerätepasswörter können ausspioniert werden.

Von dem aktuellen Spionageangriff waren mindestens 70

Unternehmen betroffen. Die Untersuchungsergebnisse von CyberX zeigen, dass die Hackergruppe genannt BugDrop wohl über hervorragende und umfangreiche Mittel und viel Know-how verfügt. Viele gehen davon aus, dass Angriffe von diesem Kaliber fast nur mit der Unterstützung eines Staates möglich seien. Denn schließlich braucht es ja auch eine Menge Personal, um eine solche Aktion auszuwerten. Die CyberX Experten fanden heraus, dass BugDrop die Finger auch in anderen

Kuchen hatte – darunter in Russland, Saudi Arabien und Österreich.

Die Sicherheitsfirma gab kürzlich bekannt, dass noch eine weitere separate Spionage-Operation entdeckt hätte. Dabei wurden weitere 60 ukrainische Ziele gezählt, darunter das Energie Ministerium, ein wissenschaftliches Forschungsinstitut sowie ein Unternehmen, welches Überwachungssystem für Öl- und Gaspiplines entwickelt.

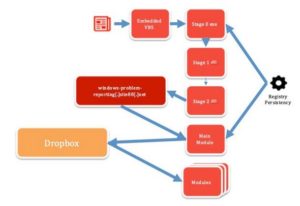

Es gibt noch keine Hinweise, wer überhaupt hinter diesen Angriffen steckt. Die Situation ist so chaotisch, dass es hier viele Möglichkeiten gibt. Bekannt ist, dass die Spionagesoftware durch Phishing E-Mail-Angriffe eingeschleust wird, versteckt in angehängten MS-Office Dokumenten. Beim Öffnen dieser Anhänge erscheinen Dialogkästen mit Textzeilen in ukrainischer Sprache. Als Ersteller des Dokuments wird „Siada“ aufgeführt. Ganz im Hintergrund beginnt die eingeschleuste Malware zu arbeiten und startet bösartige VB Skripte von einem temporären Ordner aus. Die Hauptdatei, die heruntergeladen wird, hat niedrige Erkennungsraten und trägt ein verdächtiges Symbol, das gern von Benutzern einer russischen Social Media Site geteilt wird.

Die Untersuchungen der BugDrop’s Hackingtools und Techniken gehen indessen weiter. Es wurde herausgefunden, dass sie Ähnlichkeiten mit den Werkzeugen einer anderen, zuvor von der slowakischen IT-Security-Firma ESET entdeckte Gruppe, genannt Groundbait, haben. BugDrop und Groundbait unterscheiden sich jedoch vornehmlich darin, dass sich Groundbait unheimlich gut tarnen kann. Daher ist die Rückverfolgung zu den Urhebern so immens schwere. Außerdem nutzen die Hacker eindeutig kostenlose Systeme wie Dropbox und andere Web-Hosting-Sites und verwenden Verschlüsselungstechniken. Die Technik bei BugDrop zeigt, dass eine hochentwickelte Technik, die sogenannte „reflective DLL-Injection“ verwendet wird, die sehr effektiv die von der Windows-API verwendeten Sicherheitsüberprüfungsprozeduren umschiffen kann. Außerdem wurde der bösartigen Codes selbst verschlüsselt und kam damit auch an Antivirus-Screening-Vorgängen und Sandboxing-Mechanismen vorbei – weil die Malware bei der Übermittlung ja nicht analysiert werden konnte.

Artikel von reuters.com, 15.02.2017: Ukraine charges Russia with new cyber attacks on infrastructure

Artikel von cyberscoop.com,15.02.2017: Spies used malware to eavesdrop on Ukrainian businesses and media, researchers say

Artikel in cyberx-labs.com, 15.02.2017: Operation BugDrop: CyberX Discovers Large-Scale Cyber-Reconnaissance Operation Targeting Ukrainian Organizations